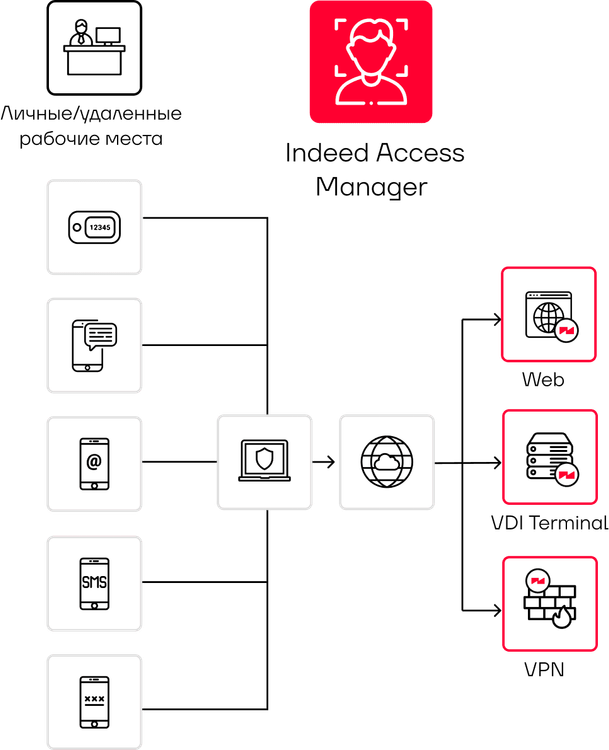

Indeed Access Manager поддерживает множество технологий и протоколов интеграции, что позволяет подключить практически любые целевые системы. В состав платформы входят модули для работы с SAML 2.0, OIDC, RADIUS, LDAP, ADFS, IIS а также агентские компоненты для Windows и Linux. Для RADIUS-совместимых решений доступны два варианта — NPS RADIUS Extension (Windows) и FreeRADIUS Extension (Linux), что обеспечивает совместимость с продуктами Cisco, Citrix, Check Point, VMware, С-Терра, UserGate, ИнфоТеКС и другими VPN/VDI-решениями, включая отечественные.

Для приложений, не поддерживающих стандартные протоколы федерации, предусмотрен модуль Enterprise SSO, который работает с любыми типами Windows приложений. С помощью открытого REST API можно интегрировать двухфакторную аутентификацию даже в приложения собственной разработки.