Мы выбирали систему PAM среди российских решений и остановили свой выбор на решении Indeed PAM от компании «Индид», как на самом оптимальном варианте в плане эффективности, удобства и бюджета. У этого вендора было самое лучшее предложение.

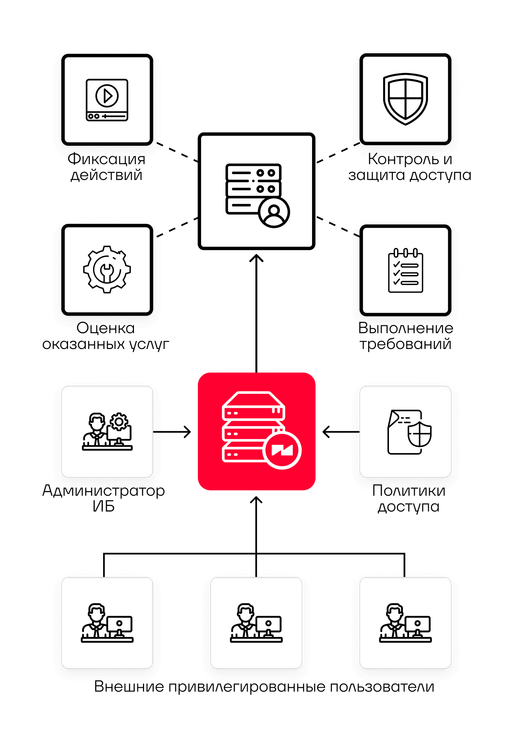

Решение на основе Indeed PAM создает временный и безопасный доступ внештатного пользователя в ИТ-системы компании

Посмотрите трехминутный ролик о контролировании действий подрядчиков при доступе к информационным системам компании или запланируйте демонстрацию

Мы выбирали систему PAM среди российских решений и остановили свой выбор на решении Indeed PAM от компании «Индид», как на самом оптимальном варианте в плане эффективности, удобства и бюджета. У этого вендора было самое лучшее предложение.

Indeed PAM уже помог нам создать дополнительный уровень защиты внутри сети и за ее пределами. Это важный шаг для укрепления безопасности инфраструктуры и сбережения ценных активов. Indeed PAM – надежный инструмент, позволяющий эффективно контролировать доступ и отслеживать действия привилегированных пользователей в критичных системах.

С помощью экосистемы продуктов компании «Индид» мы усилили безопасность нашей компании, исключив использование уязвимых паролей нашими сотрудниками. Вместо привычных паролей, которые не всегда соответствовали требованиям безопасности и были сложны для запоминания, сегодня используется двухфакторная система аутентификации.

«Мы оценивали качество работы специалистов вендора в части настройки продукта для пилотного тестирования и в части реализации сложных технических задач по интеграции с компонентами нашей ИТ-инфраструктуры. Надо сказать, мы не разочаровались в выборе. В поддержку обращаемся часто, помогают оперативно. Компания «Индид» уделяет большое внимание развитию своих продуктов и регулярно выпускает новые версии. И главное – разработчики прислушиваются к нашим пожеланиям по развитию продукта.»