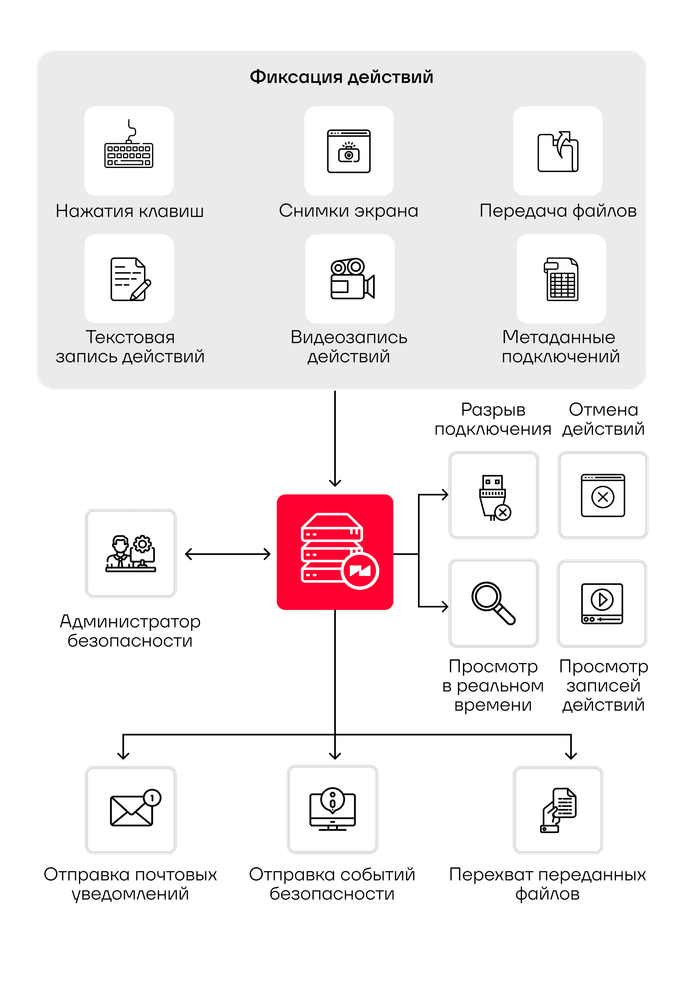

Собранные артефакты бесполезны, если к ним невозможно быстро получить доступ. При расследовании инцидента или проверке действий подрядчика администратору нужно оперативно найти нужную сессию, просмотреть видеозапись, изучить текстовый лог или скачать перехваченные файлы.Indeed PAM предоставляет инструменты для работы с артефактами прямо в консоли администратора. Система позволяет найти нужную сессию по пользователю, ресурсу, учетной записи, типу подключения или причине. Для каждой сессии доступны все сохраненные артефакты:

- Видео — просмотр и скачивание записи потокового видео сессии.

- Текстовый лог — просмотр и скачивание текстового лога сессии.

- Снимки экрана — просмотр и скачивание снимков экрана сессии.

- Переданные файлы — скачивание файлов, которые были переданы на ресурс или получены с ресурса во время сессии.

Журнал сессий можно выгрузить в файл формата CSV или XLSX для анализа в сторонних системах. В выгрузку попадают сведения о пользователе, учетной записи, ресурсе, длительности, типе подключения, времени начала и завершения сессии.

Примеры использования:

- Администратор безопасности находит нужную сессию, просматривает видеозапись и текстовый лог, чтобы восстановить последовательность действий.

- После обнаружения проблемы на сервере инженер скачивает текстовый лог за нужный период и определяет, какая команда привела к сбою.

- Руководитель проекта выгружает журнал сессий подрядчика в XLSX и передает его в составе отчета о выполненных работах.